جرب شيفرة بلايفير

استخدم الأدوات أدناه لتشفير أو فك تشفير رسالة:

التحويل:

النتيجة:

لحظات رائعة في التاريخ

الماضي والحاضر لشيفرة بلايفير

شيفرة بلايفير، وهي طريقة تشفير كلاسيكية، تتمتع بتاريخ وأصل فريد. اخترعها تشارلز ويتستون، عالم بريطاني مشهور بإسهاماته في مجال الكهرباء والبصريات، في عام 1854، ولكن سميت باسم صديقه ليون بلايفير وليس باسم مخترعها. ليون بلايفير، الذي كان وزير الخارجية البريطاني آنذاك، قام بترويج الشيفرة بنشاط وسهّل تنفيذها العملي في اتصالات الحكومة.

استُخدمت شيفرة بلايفير على نطاق واسع في القرنين التاسع عشر والعشرين الميلادي، وخاصة في الاتصالات العسكرية، حيث حظيت بشهرة كبيرة في الجيش البريطاني خلال الحرب العالمية الأولى، لتصبح واحدة من أكثر أنظمة التشفير اليدوية شيوعًا في ذلك العصر. تتميز شيفرة بلايفير عن طرق التشفير الكلاسيكية الأخرى من خلال تشفير أزواج الحروف، المعروفة بالديغرافات، بدلاً من الحروف الفردية، مما يعزز أمانها أكثر من طرق التشفير بالاستبدال البسيط.

تستخدم شيفرة بلايفير مصفوفة 5x5 من الأبجدية لعملية التشفير. عادةً ما تُملأ هذه المصفوفة باستخدام كلمة مفتاحية، مع ترتيب الحروف الأبجدية المتبقية بشكل تسلسلي. في عملية التشفير، يتم تقسيم النص الأصلي إلى أزواج من الحروف، والتي يتم بعد ذلك استبدال كل منها وفقًا لقواعد محددة تأخذ بعين الاعتبار مواقعها داخل المصفوفة.

تعكس تاريخ وأصول شيفرة بلايفير تطورات كبيرة في مجال التشفير وتكنولوجيا الاتصالات في منتصف القرن التاسع عشر. لقد أثرت بدايتها على التطورات اللاحقة في مجال التشفير، خاصة كواحدة من الأمثلة المبكرة على الاستبدال المزدوج للحروف. على الرغم من عدم وجود أهمية أمنية معاصرة لشيفرة بلايفير، إلا أنها لا تزال موضوعًا حيويًا في دراسة تقنيات التشفير الكلاسيكية.

على الرغم من عدم استخدامها في الاتصالات الآمنة في العصر الحديث، لا تزال شيفرة بلايفير تحتفظ بأهميتها في سجلات التشفير وغالبًا ما تُستخدم كأداة تعليمية تمهيدية، على سبيل المثال، لمساعدة الطلاب على فهم تطور طرق التشفير. بالإضافة إلى ذلك، تمتد شعبيتها إلى الألعاب اللغزية، غرف الهروب، والتحديات عبر الإنترنت، حيث يستمتع المشاركون بحل الألغاز التشفيرية. في مجال الجيوكاشينغ، يتم استخدامها في الكنوز الغامضة، حيث يفك الباحثون الشفرات لتحديد الموقع الفعلي للجيوكاش.

كيف أقوم بإنشاء شيفرة بلايفير؟

اختر مفتاحًا، املأ مصفوفة 5x5، واتبع قواعد محددة للتشفير وفك التشفير.

إنشاء مصفوفة المفتاح:

- اختر مفتاحًا (عادةً كلمة أو عبارة).

- قم بإزالة أي حروف مكررة من المفتاح.

- املأ حروف المفتاح في مصفوفة 5x5 بالترتيب.

- بعد ملء المفتاح، املأ الحروف المتبقية (باستثناء تلك الموجودة بالفعل في المفتاح) في المصفوفة بالترتيب.

- في النسخة الإنجليزية من شيفرة بلايفير، يتم التعامل مع الحروف 'I' و 'J' غالبًا كحرف واحد لتناسب الحروف الأبجدية الـ 26 في 25 مساحة.

لنفترض أن لدينا الشروط التالية:

- المفتاح: PLAYFAIR EXAMPLE

- النص للتشفير: Hello World

عملية التشفير:

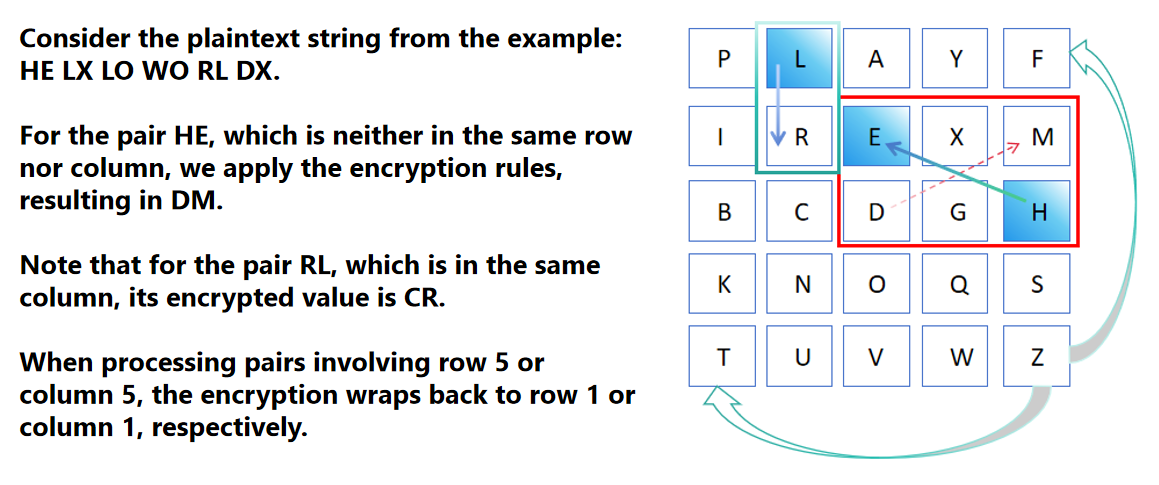

أولاً، قم بإزالة أي حروف مكررة من المفتاح السري، وأدخل المفتاح الكبير 'PLAYFIR EXM' بتسلسل في مصفوفة المفتاح. بعد ذلك، أكمل مصفوفة 5x5 بملء الفراغات بالحروف من أبجدية الـ25 حرفًا (مع الأخذ في الاعتبار استبدال 'J' بـ'I') التي لا تُضمن في 'PLAYFIR EXM'.

مصفوفة المفتاح:

P L A Y F

I R E X M

B C D G H

K N O Q S

T U V W Z

بعد ذلك، نظم النص الأصلي. شكل أزواجًا من كل حرفين. إذا كان هناك زوج يحتوي على حرفين متماثلين جنبًا إلى جنب، أو إذا كان الحرف الأخير بدون زوج، أدخل 'X' لحل المشكلة. في المثال المعطى، يتم تحويل عبارة 'Hello World' إلى نص أصلي كـ 'HE LX LO WO RL DX'.

قواعد التشفير:

- إذا لم يكونا الحرفان في نفس الصف أو العمود، فإن الأحرف المشفرة هي تلك الموجودة مقابل بعضها البعض قطريًا.

- إذا كان الحرفان في نفس العمود، فإن الأحرف المشفرة مباشرة أسفل كل واحد منهما. إذا كان الحرف في الصف الخامس، يعود إلى الصف الأول.

- إذا كان الحرفان في نفس الصف، فإن الأحرف المشفرة مباشرة إلى اليمين. وبالمثل، إذا كان حرف في العمود الخامس، يعود إلى العمود الأول.

من الأفضل استخدام رسم توضيحي لشرح عملية التشفير. بديلًا عن ذلك، يمكنك توليد النص الأصلي والنص المشفر بكل سهولة وفعالية باستخدام أداة شيفرة بلايفير المقدمة أعلاه.

عملية فك التشفير:

لفك التشفير، ندخل النص المشفر ونطبق قواعد شيفرة بلايفير بالعكس. باستخدام المفتاح `PLAYFAIR EXAMPLE` لتوليد المصفوفة. يستخدم النص المشفر مباشرة لفك التشفير بدون معالجة إضافية. يتم إجراء فك التشفير باستخدام مصفوفة المفتاح السري لكل زوج من الأحرف المشفرة. على سبيل المثال، بالنسبة للزوج المشفر الأول `DM`، نحدد مواقعهما في المصفوفة ونعكس قواعد التشفير لاسترجاع الزوج الأصلي `HE`. بفك تشفير جميع أزواج الأحرف المشفرة بهذه الطريقة، نعيد بناء النص الأصلي.

هل هناك أي أفلام أو برامج تلفزيونية عن شيفرة بلايفير؟

شيفرة بلايفير هي نوع من تقنيات التشفير التي كانت تُستخدم على نطاق واسع. على الرغم من شهرتها في التاريخ، لا توجد حاليًا أفلام أو برامج تلفزيونية مشهورة بشكل خاص تركز على شيفرة بلايفير.

على الرغم من ذلك، ليس من النادر مشاهدة أفلام وبرامج تلفزيونية حول التشفير، وغالبًا ما تشمل أنواعًا مختلفة من تقنيات التشفير وتستك Explore themes موضوعات مثل التجسس، الاستخبارات العسكرية، قصص المحققين، أو البحث عن الكنز.

بينما قد لا يكون هناك العديد من الأفلام أو المسلسلات التي تدور مباشرة حول شيفرة بلايفير، قد يجد الجمهور المهتم بالتشفير، الألغاز، وقصص البحث عن الكنوز العديد من الأعمال التي تحتوي على موضوعات مماثلة، حيث تلعب تقنية التشفير غالبًا دورًا رئيسيًا في الحبكة. إذا كنت مهتمًا بتاريخ التشفير وكسر الشفرات، قد تستمتع بتلك الأفلام والعروض التي تتضمن ألغازًا معقدة ورسائل مشفرة.

كيفية التمييز بين الحروف "I" و "J"

في تشفير بلاي فير الأصلي، عادة ما تُعتبر الحروف "I" و "J" نفس الحرف. هذا النهج يرجع أساسًا إلى أن تشفير بلاي فير يتطلب مصفوفة 5x5 لتتسع للحروف، وبما أن هناك 26 حرفًا في الأبجدية الإنجليزية، يجب اعتبار حرفين مكافئين ليتناسبا مع هذه المصفوفة التي تحتوي على 25 خلية.

كيفية التعامل مع "I" و "J":

الدمج: عند إنشاء مصفوفة التشفير، تكون الممارسة الشائعة هي معاملة "I" و "J" كحرف واحد، حيث يُختار عادة "I" لتمثيل كلا الحرفين. هذا يعني أنه خلال عملية التشفير أو فك التشفير، سواء كان النص الأصلي "I" أو "J"، سيتم استبداله بـ"I".

التشفير وفك التشفير: عند تشفير أو فك تشفير الرسائل باستخدام تشفير بلاي فير، إذا كانت الرسالة تحتوي على "J"، فسيتم استبدالها بـ"I". وبالمثل، عند فك تشفير رسالة والعثور على "I"، يحتاج المفكك إلى تحديد بناءً على السياق ما إذا كان يمثل أصلاً "I" أو "J".

دور السياق:

مرونة التفسير: خلال عملية فك التشفير، يعتمد المستلم عادة على السياق لتفسير المعلومات بشكل صحيح. على سبيل المثال، إذا كان النص المفكك هو "INDIA"، وكان السياق يشير إلى دولة، فيمكن للمستلم بسهولة أن يميز أن الكلمة صحيحة هي "INDIA" بدلاً من "JNDJA".

تعليمات واضحة: في بعض الأحيان، لتجنب الالتباس، قد يحدد المرسل في الرسالة كيف ينبغي تفسير بعض الكلمات أو الأحرف، خاصة في المواقف المهمة أو التي قد تؤدي إلى سوء فهم.

التطبيقات الحديثة:

في التطبيقات الحديثة، قد تُستخدم طرق أو معايير أكثر تعقيدًا لمعالجة هذا النوع من المشكلات، مثل استخدام مصفوفة ممتدة أو استراتيجيات مختلفة لاستبدال الشخصيات. ومع ذلك، بالنسبة للتطبيقات التي تتبع تشفير بلاي فير التقليدي، فإن دمج "I" و "J" لا يزال طريقة فعالة ومعترف بها عبر الزمن.

قواعد فك تشفير "X" لشفرة بلاي فير

تتطلب شفرة بلاي فير إدخال حروف مزدوجة، لذا عندما يكون طول النص فرديًا، يُضاف عادةً حرف ملء لاستكمال الزوج النهائي من الحروف. الحرف المستخدم غالبًا للملء هو "X". التعامل الصحيح مع هذه الحروف الملء يمثل تحديًا في عملية فك تشفير شفرة بلاي فير.

التعامل بعد فك التشفير:

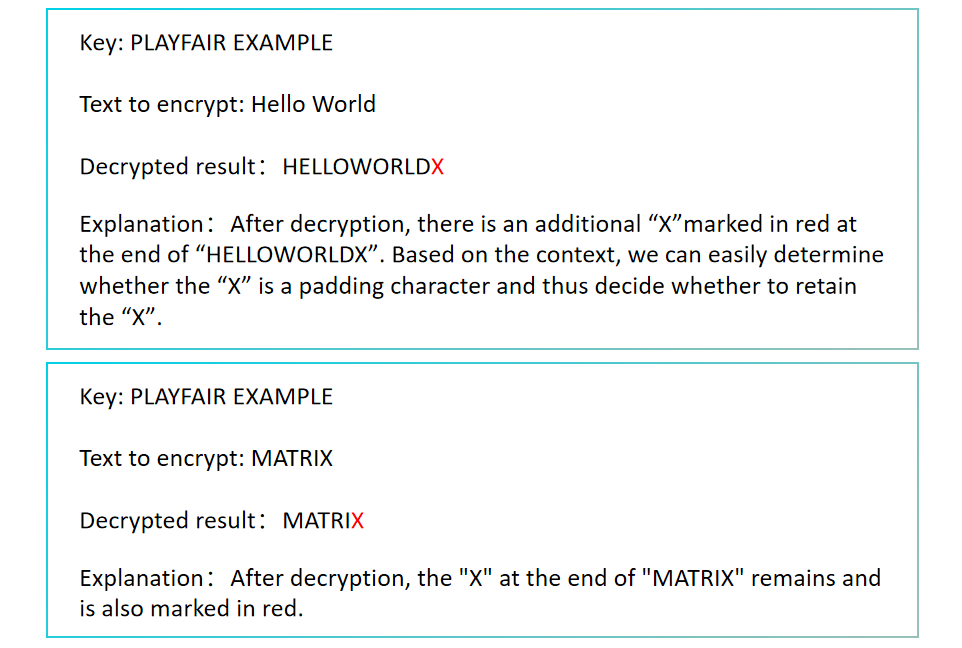

الإزالة التلقائية: في الوضع المثالي، إذا كانت "X" المضافة أثناء عملية التشفير واضحًا أنها ليست جزءًا من النص الأصلي (على سبيل المثال، تظهر فقط بين الحروف المكررة أو في نهاية النص)، فيمكن إزالتها تلقائيًا أثناء فك التشفير. عادةً ما تتعامل هذه الاستراتيجية جيدًا مع حرف "X" الملء في منتصف النص ولكن قد تُزيل خطأً حرف "X" في نهاية كلمة.

الإزالة الشرطية: لمعالجة مسألة حذف حرف "X" النهائي خطأً، تعتمد هذه الصفحة الويب طريقة إزالة شرطية، بالاحتفاظ بـ "X" في النهاية ووضع علامة عليها بـ اللون الأحمر، مما يتيح للمستخدمين القرار بشأن إزالته استنادًا إلى السياق أو معلومات إضافية. على سبيل المثال، إذا انتهى النص المشفر بـ "X"، ولا يمكن لزوج الحروف قبل هذا "X" تكوين زوج تشفير صالح، فيمكن استنتاج أن هذا "X" هو حرف ملء.

البروتوكولات والمعايير:

في الاتصالات المشفرة الحديثة، يتم عادةً اعتماد بروتوكولات معقدة للتحكم بدقة في تنسيق وهيكل البيانات، بما في ذلك استراتيجيات الملء الصريحة وآليات إزالة الملء. على سبيل المثال، تضيف بعض معايير التشفير حقلاً يشير إلى طول الرسالة قبل الرسالة لضمان استرجاع الرسالة الأصلية بدقة بعد فك التشفير. بدلاً من ذلك، يتم استخدام آليات معالجة اللغات الطبيعية المتقدمة للتمييز تلقائيًا بين كل كلمة، مما يحدد ما إذا كان يجب الاحتفاظ بـ "X".

الأتمتة والخوارزميات:

تشتمل خوارزميات التشفير الحديثة، مثل التبطين PKCS#7، على منطق تبطين وإزالة تبطين معقد يتم تنفيذه تلقائيًا أثناء عمليات التشفير وفك التشفير لضمان سلامة البيانات ودقتها. يمكن لهذه الخوارزميات تحديد حروف الملء وإزالتها تلقائيًا بدون تدخل بشري.