Versuchen Sie die Playfair-Chiffre

Verwenden Sie das unten bereitgestellte Tool, um eine Nachricht zu verschlüsseln oder zu entschlüsseln:

Konvertierung :

Ergebnis :

Wunderbare Momente in der Geschichte

Die Vergangenheit und Gegenwart der Playfair-Chiffre

Die Playfair-Chiffre, eine klassische Verschlüsselungsmethode, verfügt über eine einzigartige Geschichte und Herkunft. Erfunden im Jahr 1854 von Charles Wheatstone, einem britischen Wissenschaftler, der für seine Beiträge zur Elektrizität und Optik bekannt ist, wurde sie nicht nach ihrem Erfinder, sondern nach seinem Freund, Lyon Playfair, benannt. Letzterer, der zu dieser Zeit britischer Außenminister war, förderte die Chiffre aktiv und erleichterte ihre praktische Umsetzung in der Regierungskommunikation.

Die Playfair-Chiffre, die im 19. und frühen 20. Jahrhundert weit verbreitet war, insbesondere in militärischen Kommunikationen, fand während des Ersten Weltkriegs eine bemerkenswerte Verwendung durch die britische Armee und wurde zu einem der häufigsten manuellen Verschlüsselungssysteme dieser Ära. Unterschieden von anderen klassischen Verschlüsselungsmethoden verschlüsselt die Playfair-Chiffre Buchstabenpaare, die als Digraphen bezeichnet werden, anstelle einzelner Buchstaben, was ihre Sicherheit über einfache Substitutionschiffren hinaus erhöht.

Die Playfair-Chiffre verwendet eine 5x5-Matrix von Buchstaben für ihren Verschlüsselungsprozess. Üblicherweise wird diese Matrix mit einem Schlüsselwort gefüllt, wobei die verbleibenden alphabetischen Zeichen in Sequenz angeordnet sind. Im Verschlüsselungsprozess wird der Klartext in Buchstabenpaare unterteilt, von denen jeder dann basierend auf spezifischen Regeln substituiert wird, die ihre jeweiligen Positionen innerhalb der Matrix berücksichtigen.

Die Geschichte und Herkunft der Playfair-Chiffre spiegeln bedeutende Fortschritte in der Kryptographie und Kommunikationstechnologie der Mitte des 19. Jahrhunderts wider. Ihre Entstehung beeinflusste nachfolgende Entwicklungen auf dem Gebiet der Kryptographie, insbesondere als eines der frühen Beispiele für die Substitution von Doppelbuchstaben. Trotz ihrer mangelnden zeitgenössischen Sicherheitsrelevanz bleibt die Playfair-Chiffre ein wesentliches Thema im Studium klassischer Verschlüsselungstechniken.

Obwohl sie in der heutigen Zeit nicht mehr für sichere Kommunikationen verwendet wird, behält die Playfair-Chiffre ihre Bedeutung in den Annalen der Kryptographie und wird häufig als Einführungswerkzeug verwendet, beispielsweise um Studenten dabei zu helfen, die Entwicklung von Verschlüsselungsmethoden zu verstehen. Darüber hinaus erstreckt sich ihre Beliebtheit auf Rätselspiele, Escape-Räume und Online-Herausforderungen, bei denen die Teilnehmer Freude daran haben, kryptografische Rätsel zu lösen. Im Bereich des Geocachings findet sie Verwendung in Mystery-Caches, bei denen Löser Hinweise entschlüsseln, um den physischen Standort des Geocaches zu bestimmen.

Wie erstelle ich eine Playfair-Chiffre?

Wählen Sie einen Schlüssel, füllen Sie die 5x5-Matrix und befolgen Sie spezifische Regeln für die Verschlüsselung und Entschlüsselung.

Erstellen der Schlüsselmatrix:

- Wählen Sie einen Schlüssel (normalerweise ein Wort oder eine Phrase).

- Entfernen Sie alle wiederholten Buchstaben aus dem Schlüssel.

- Füllen Sie die Buchstaben des Schlüssels der Reihe nach in eine 5x5-Matrix ein.

- Nachdem Sie den Schlüssel ausgefüllt haben, füllen Sie die verbleibenden Buchstaben (ohne diejenigen, die bereits im Schlüssel enthalten sind) der Reihe nach in die Matrix ein.

- In der englischen Version der Playfair-Chiffre werden die Buchstaben 'I' und 'J' oft als dasselbe Zeichen behandelt, um die 26 Buchstaben in 25 Plätze zu passen.

Angenommen, wir haben folgende Bedingungen:

- Schlüssel: PLAYFAIR EXAMPLE

- Zu verschlüsselnder Text: Hello World

Verschlüsselungsprozess:

Zuerst entfernen Sie alle wiederholten Buchstaben aus dem geheimen Schlüssel und geben Sie den Großbuchstaben-Schlüssel 'PLAYFIR EXM' der Reihe nach in die Schlüsselmatrix ein. Füllen Sie dann die 5x5-Matrix aus, indem Sie die verbleibenden Plätze mit den Buchstaben des 25-Buchstaben-Alphabets (unter Berücksichtigung der Ersetzung von 'J' durch 'I') ausfüllen, die nicht in 'PLAYFIR EXM' enthalten sind.

Schlüssel Matrix:

P L A Y F

I R E X M

B C D G H

K N O Q S

T U V W Z

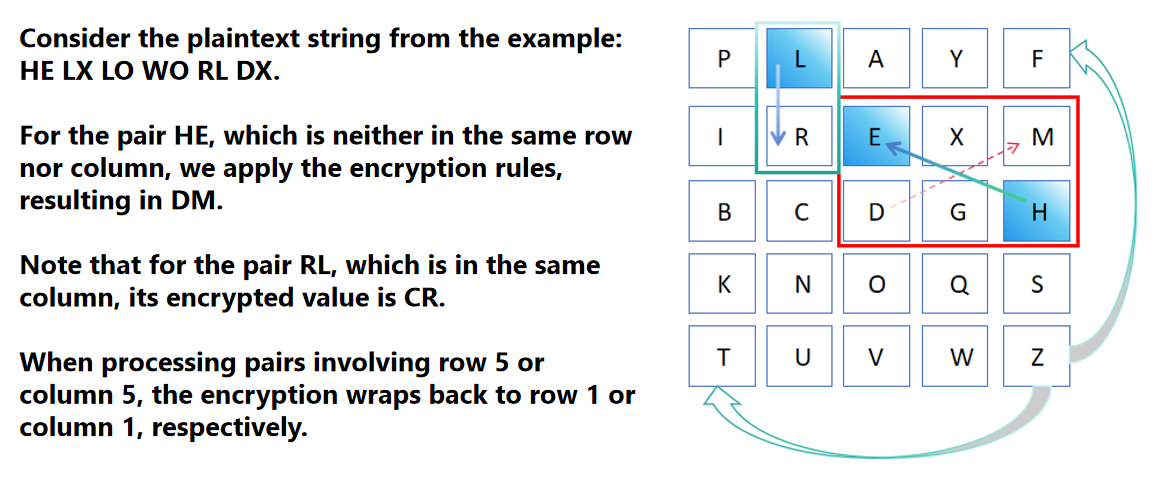

Als Nächstes organisieren Sie den Klartext. Bilden Sie Paare mit jeweils zwei Buchstaben. Wenn ein Paar zwei identische Buchstaben hintereinander enthält oder wenn der letzte Buchstabe alleinstehend ist, fügen Sie ein 'X' ein, um das Problem zu lösen. Im gegebenen Beispiel wird der Satz 'Hello World' als 'HE LX LO WO RL DX' in Klartext umgewandelt.

Verschlüsselungsregeln:

- Wenn zwei Zeichen nicht in derselben Zeile oder Spalte stehen, sind die verschlüsselten Zeichen diagonal gegenüber.

- Wenn zwei Zeichen in derselben Spalte stehen, sind die verschlüsselten Zeichen direkt unter jedem. Wenn ein Zeichen in der fünften Zeile steht, wird es zur ersten Zeile umgeleitet.

- Wenn zwei Zeichen in derselben Zeile stehen, sind die verschlüsselten Zeichen sofort rechts daneben. Ebenso wird ein Zeichen in der fünften Spalte zur ersten Spalte umgeleitet.

Es ist sicherlich ratsam, einen Diagramm zu verwenden, um den Verschlüsselungsprozess zu veranschaulichen. Alternativ können Sie den Klartext und den Geheimtext bequem und effizient mithilfe des oben bereitgestellten Playfair-Verschlüsselungstools generieren.

Entschlüsselungsprozess:

Für die Entschlüsselung geben wir den verschlüsselten Text ein und wenden die Regeln der Playfair-Chiffre umgekehrt an. Mit dem Schlüssel "PLAYFAIR EXAMPLE" generieren wir die Matrix. Der verschlüsselte Text wird direkt zur Entschlüsselung verwendet, ohne zusätzliche Vorverarbeitung. Die Entschlüsselung erfolgt mithilfe einer geheimen Schlüsselmatrix für jedes Paar verschlüsselter Buchstaben. Zum Beispiel, mit dem ersten verschlüsselten Paar "DM", lokalisieren wir ihre Positionen in der Matrix und wenden die Verschlüsselungsregeln umgekehrt an, um das ursprüngliche Paar "HE" wiederherzustellen. Indem wir auf diese Weise alle verschlüsselten Buchstabenpaare entschlüsseln, rekonstruieren wir den Originaltext.

Gibt es Filme oder Fernsehsendungen über die Playfair-Chiffre?

Die Playfair-Chiffre ist eine Art von Verschlüsselungstechnologie, die einst weit verbreitet war. Obwohl sie in der Geschichte recht berühmt ist, gibt es derzeit keine besonders berühmten Filme oder Fernsehsendungen, die sich speziell auf die Playfair-Chiffre konzentrieren.

Dennoch sind Filme und Fernsehsendungen über Kryptographie nicht ungewöhnlich und umfassen oft verschiedene Arten von Verschlüsselungstechniken. Sie erforschen Themen wie Spionage, militärische Intelligenz, Detektivgeschichten oder die Suche nach Schätzen.

Während es möglicherweise nicht viele Filme oder Serien direkt über die Playfair-Chiffre gibt, könnten Zuschauer, die sich für Kryptographie, Rätsel und Schatzsuchergeschichten interessieren, viele Werke mit ähnlichen Themen finden. Dort spielt die Verschlüsselungstechnologie oft eine wichtige Rolle in der Handlung. Wenn Sie sich für die Geschichte der Kryptographie und das Knacken von Codes interessieren, könnten Ihnen Filme und Serien gefallen, die komplexe Rätsel und verschlüsselte Nachrichten beinhalten.

Unterscheidung zwischen den Buchstaben "I" und "J"

Im ursprünglichen Playfair-Chiffre werden die Buchstaben "I" und "J" normalerweise als derselbe Zeichen betrachtet. Dieser Ansatz basiert hauptsächlich darauf, dass der Playfair-Chiffre eine 5x5 Matrix benötigt, um die Buchstaben unterzubringen, und da es 26 Buchstaben im englischen Alphabet gibt, müssen zwei Buchstaben als äquivalent betrachtet werden, um in diese Matrix mit 25 Zellen zu passen.

Umgang mit "I" und "J":

Verschmelzung: Beim Erstellen der Chiffre-Matrix ist es eine gängige Praxis, "I" und "J" als denselben Charakter zu behandeln, wobei üblicherweise "I" gewählt wird, um beide Buchstaben zu repräsentieren. Das bedeutet, dass während des Kodierungs- oder Dekodierungsprozesses, egal ob der ursprüngliche Text "I" oder "J" war, er durch "I" ersetzt wird.

Kodierung und Dekodierung: Beim Verschlüsseln oder Entschlüsseln von Nachrichten mit dem Playfair-Chiffre wird, falls die Nachricht "J" enthält, dieses durch "I" ersetzt. Ebenso muss der Dekodierer beim Entschlüsseln einer Nachricht und beim Auftreffen auf ein "I" basierend auf dem Kontext bestimmen, ob es ursprünglich "I" oder "J" darstellte.

Die Rolle des Kontexts:

Dekodierungsflexibilität: Während der Entschlüsselung verlässt sich der Empfänger typischerweise auf den Kontext, um die Informationen korrekt zu interpretieren. Zum Beispiel, wenn der entschlüsselte Text "INDIA" ist und der Kontext auf ein Land verweist, kann der Empfänger leicht erkennen, dass das Wort korrekt "INDIA" und nicht "JNDJA" ist.

Explizite Anweisungen: Manchmal, um Verwirrung zu vermeiden, kann der Absender in der Nachricht spezifizieren, wie bestimmte Wörter oder Zeichen interpretiert werden sollen, insbesondere in wichtigen oder potenziell irreführenden Situationen.

Moderne Anwendungen:

In modernen Anwendungen können komplexere Methoden oder Standards eingesetzt werden, um diese Art von Problem zu adressieren, wie die Verwendung einer erweiterten Matrix oder unterschiedliche Zeichenersetzungsstrategien. Dennoch bleibt für Implementierungen, die dem traditionellen Playfair-Chiffre folgen, die Verschmelzung von "I" und "J" eine effektive und bewährte Methode.

"X" Entschlüsselungsregeln der Playfair-Chiffre

Die Playfair-Chiffre erfordert die Eingabe gepaarter Buchstaben, sodass, wenn die Textlänge ungerade ist, üblicherweise ein Füllzeichen hinzugefügt wird, um das letzte Buchstabenpaar zu vervollständigen. Das am häufigsten verwendete Füllzeichen ist „X“. Die korrekte Handhabung dieser Füllzeichen stellt eine Herausforderung im Entschlüsselungsprozess der Playfair-Chiffre dar.

Handhabung nach der Entschlüsselung:

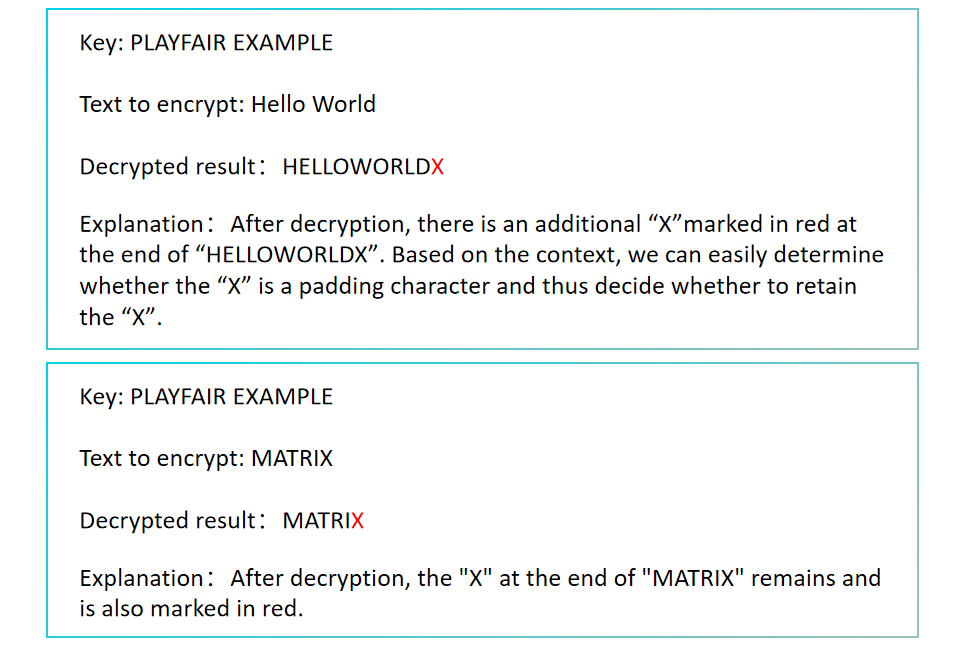

Automatische Entfernung: Idealerweise, wenn das während des Verschlüsselungsprozesses hinzugefügte „X“ eindeutig nicht Teil des ursprünglichen Textes ist (zum Beispiel, es erscheint nur zwischen doppelten Buchstaben oder am Ende des Textes), dann kann es während der Entschlüsselung automatisch entfernt werden. Diese Strategie behandelt das Füllzeichen "X" in der Mitte des Textes gut, könnte jedoch fälschlicherweise ein "X" am Ende eines Wortes entfernen.

Bedingte Entfernung: Um das Problem des fälschlicherweise gelöschten End-"X" anzugehen, verwendet diese Webseite eine bedingte Entfernungsmethode, behält das "X" am Ende bei und markiert es in rot, sodass die Benutzer entscheiden können, ob sie es basierend auf dem Kontext oder zusätzlichen Informationen entfernen. Zum Beispiel, wenn der entschlüsselte Text mit einem „X“ endet und das Buchstabenpaar vor diesem „X“ kein gültiges Verschlüsselungspaar bilden kann, dann kann dieses „X“ als Füllzeichen angesehen werden.

Protokolle und Standardisierung:

In modernen verschlüsselten Kommunikationen werden üblicherweise komplexe Protokolle angewendet, um das Format und die Struktur der Daten genau zu steuern, einschließlich expliziter Füllstrategien und Entfüllmechanismen. Zum Beispiel fügen einige Verschlüsselungsstandards ein Feld hinzu, das die Nachrichtenlänge vor der Nachricht angibt, um sicherzustellen, dass die ursprüngliche Nachricht nach der Entschlüsselung genau wiederhergestellt werden kann. Alternativ werden fortgeschrittene Mechanismen der natürlichen Sprachverarbeitung verwendet, um jedes Wort automatisch zu unterscheiden und damit zu bestimmen, ob das „X“ beibehalten werden sollte.

Automatisierung und Algorithmen:

Moderne Verschlüsselungsalgorithmen, wie PKCS#7-Füllung, beinhalten komplexe Füll- und Entfülllogik, die automatisch während der Verschlüsselungs- und Entschlüsselungsprozesse ausgeführt wird, um die Datenintegrität und -genauigkeit zu gewährleisten. Diese Algorithmen können Füllzeichen automatisch identifizieren und entfernen, ohne menschliches Eingreifen.