Probieren Sie den Caesar-Chiffre aus

Verwenden Sie das Tool unten, um eine Nachricht zu verschlüsseln oder zu entschlüsseln:

Ergebnis:

Wunderbare Momente der Geschichte

Willkommen in der Welt des Caesar-Chiffre

Dieses Reich verwebt Einfachheit und Intrige in der Kunst der Kryptographie. Entstanden aus den Praktiken von Julius Caesar dient dieser Chiffre als Beweis für die zeitlose Anziehungskraft geheimer Kommunikation. Sie basiert auf einem einfachen, aber genialen Prinzip – dem Verschieben der Buchstaben des Alphabets um eine feste Anzahl. Diese Verschiebung verwandelt gewöhnliche Nachrichten in kryptische Texte und hüllt Wörter in einen Schleier des Geheimnisvollen. Während wir in diese Welt eintauchen, entschlüsseln wir die Eleganz ihrer Einfachheit und die Freude daran, Nachrichten zu entschlüsseln, die einst undurchdringlich schienen. Der Caesar-Chiffre öffnet, obwohl einfach, das Tor zur breiteren, faszinierenden Welt der Kryptographie, in der jeder Buchstabe und jede Verschiebung eine wichtige Rolle im Tanz von Geheimhaltung und Entdeckung spielen.

Was ist der Caesar-Chiffre?

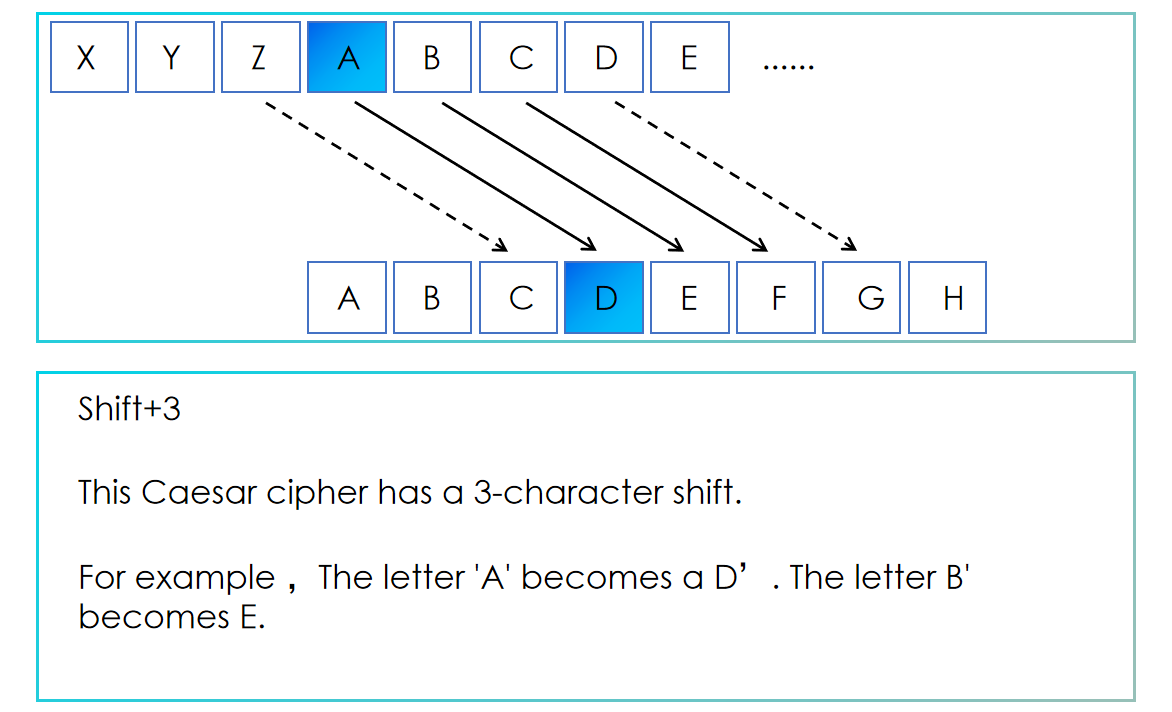

Der Caesar-Chiffre, eine alte Verschlüsselungstechnik, erlangte durch Julius Caesar, den renommierten römischen General und Politiker, Berühmtheit. Er verwendete diese Methode, um wichtige militärische Kommunikationen zu schützen. Als Substitutionschiffre klassifiziert, nutzt sie speziell eine alphabetische Verschiebung. Das grundlegende Prinzip des Caesar-Chiffre besteht darin, jeden Buchstaben im Alphabet um eine vorher festgelegte Anzahl zu verschieben. Zum Beispiel wird mit einer Verschiebung von 3 das Alphabet so verschoben, dass 'A' zu 'D' wird, 'B' zu 'E' und dieses Muster setzt sich fort. Wenn das Ende des Alphabets erreicht ist, kehrt die Sequenz zum Anfang zurück.

Obwohl der Caesar-Chiffre oft als grundlegendes Element in komplexeren Verschlüsselungsmethoden dient, macht ihn seine Einfachheit anfällig. Wie alle auf alphabetischer Substitution basierenden Chiffren ist er relativ einfach zu entschlüsseln und bietet daher nur begrenzte Sicherheit für praktische Kommunikationsbedürfnisse.

Welche spezifischen Caesar-Verschlüsselungen gibt es?

Die Caesar-Verschlüsselung ist eine Methode zur Verschlüsselung, die auf der Verschiebung von Buchstaben im Alphabet basiert, wobei die einfachste Form darin besteht, jeden Buchstaben um eine feste Anzahl von Stellen nach hinten (oder vorne) zu verschieben. Abgesehen von dieser grundlegenden Form gibt es hier einige interessante Varianten:

- ROT13: Eine spezielle Form der Caesar-Verschlüsselung mit einer Verschiebung um 13. Da es 26 Buchstaben im englischen Alphabet gibt, verwendet die Verschlüsselung und Entschlüsselung denselben Satz von Regeln.

- Atbash Cipher: Dies ist ein spezieller Fall, der als Caesar-Verschlüsselung für Hebräisch betrachtet werden kann. Es kehrt das Alphabet um, so dass der erste Buchstabe zum letzten wird, der zweite zum vorletzten und so weiter.

- Vigenère Cipher: Obwohl es streng genommen nicht zur Caesar-Verschlüsselung gehört, basiert es auf den Prinzipien der Caesar-Verschlüsselung. Es verwendet eine Reihe von Schlüsselwörtern als Verschiebungswert für die Verschlüsselung, was eine höhere Sicherheit im Vergleich zur Verschiebung eines einzelnen Buchstabens bietet.

- Affine Cipher: Basierend auf dem Gedanken der Caesar-Verschlüsselung, aber die Verschlüsselung beinhaltet eine Multiplikation. Die Position jedes Buchstabens im Alphabet wird zunächst mit einer Zahl multipliziert (die teilerfremd zur Länge des Alphabets ist), dann wird eine Verschiebung hinzugefügt, und zuletzt wird der Modulus der Alphabetlänge genommen, um den verschlüsselten Buchstaben zu erhalten.

- ROT5, ROT18, ROT47: Diese sind Varianten von ROT13, werden aber zur Verschlüsselung von Zahlen und anderen Zeichen verwendet. ROT5 wird nur für Zahlen verwendet, ROT18 kombiniert ROT5 und ROT13, und ROT47 kann die meisten druckbaren Zeichen in der ASCII-Tabelle verschlüsseln.

- Doppelte Caesar-Verschlüsselung: Dies ist eine einfache Erweiterung der Caesar-Verschlüsselung, indem die Caesar-Verschlüsselung zweimal angewendet wird, möglicherweise mit unterschiedlichen Verschiebungswerten, um die Komplexität der Verschlüsselung zu erhöhen.

Diese Varianten und verwandten Techniken haben jeweils ihre eigenen Merkmale, die darauf abzielen, die Sicherheit von Verschlüsselungsmethoden zu verbessern oder sich an spezifische Verschlüsselungsanforderungen anzupassen.

Wie implementiert man Caesar-Chiffre in Python?

In Python können Sie dies erreichen, indem Sie durch jeden Buchstaben des Originaltextes iterieren und dann die verschlüsselte Version jedes Buchstabens basierend auf dem Alphabet und einem gegebenen Offset berechnen. Dies wird bequem mit einer ASCII-Tabelle erreicht, indem beispielsweise die Differenz zwischen dem ASCII-Wert des Buchstabens und dem ASCII-Wert von 'a' plus einem Offset genommen wird und das Ergebnis dann wieder in den Buchstaben konvertiert wird.

Python-Code für Caesar-Chiffre

Unten finden Sie eine Python-Funktion, die zeigt, wie man Text mit der Caesar-Chiffre-Technik verschlüsselt und entschlüsselt. Der Code enthält Kommentare für besseres Verständnis und Anpassung.

def caesar_cipher_enhanced(text, shift, encrypt=True):

"""

Encrypts or decrypts text using Caesar-Chiffre.

Parameters:

text (str): The text to encrypt or decrypt.

shift (int): The number of positions to shift the letters by.

encrypt (bool): True for encryption, False for decryption.

Returns:

str: The transformed text.

"""

transformed_text = ""

for char in text:

if char.isalpha():

start = ord('A') if char.isupper() else ord('a')

shift_adjusted = shift if encrypt else -shift

transformed_char = chr((ord(char) - start + shift_adjusted) % 26 + start)

transformed_text += transformed_char

else:

transformed_text += char

return transformed_text

# Example usage

user_input = input("Enter the text: ")

shift = int(input("Enter the shift value: "))

encrypt_decrypt = input("Encrypt or Decrypt (E/D): ").strip().upper()

if encrypt_decrypt == 'E':

result = caesar_cipher_enhanced(user_input, shift, encrypt=True)

print("Encrypted:", result)

elif encrypt_decrypt == 'D':

result = caesar_cipher_enhanced(user_input, shift, encrypt=False)

print("Decrypted:", result)

else:

print("Invalid option. Please enter 'E' for Encrypt or 'D' for Decrypt.")

Wie knackt man den Caesar-Chiffre?

Das Knacken eines Caesar-Chiffre kann relativ einfach sein aufgrund der begrenzten Anzahl möglicher Verschiebungen (26 im Fall des englischen Alphabets). Eine häufige Methode, um diesen Cipher zu brechen, ist Brute-Force, was bedeutet, dass man jede mögliche Verschiebung ausprobiert, bis man eine findet, die Sinn ergibt. Dies ist praktisch, weil es nur 26 mögliche Verschiebungen im englischen Alphabet gibt, was die Anzahl der Kombinationen klein genug macht, um jede manuell zu überprüfen.

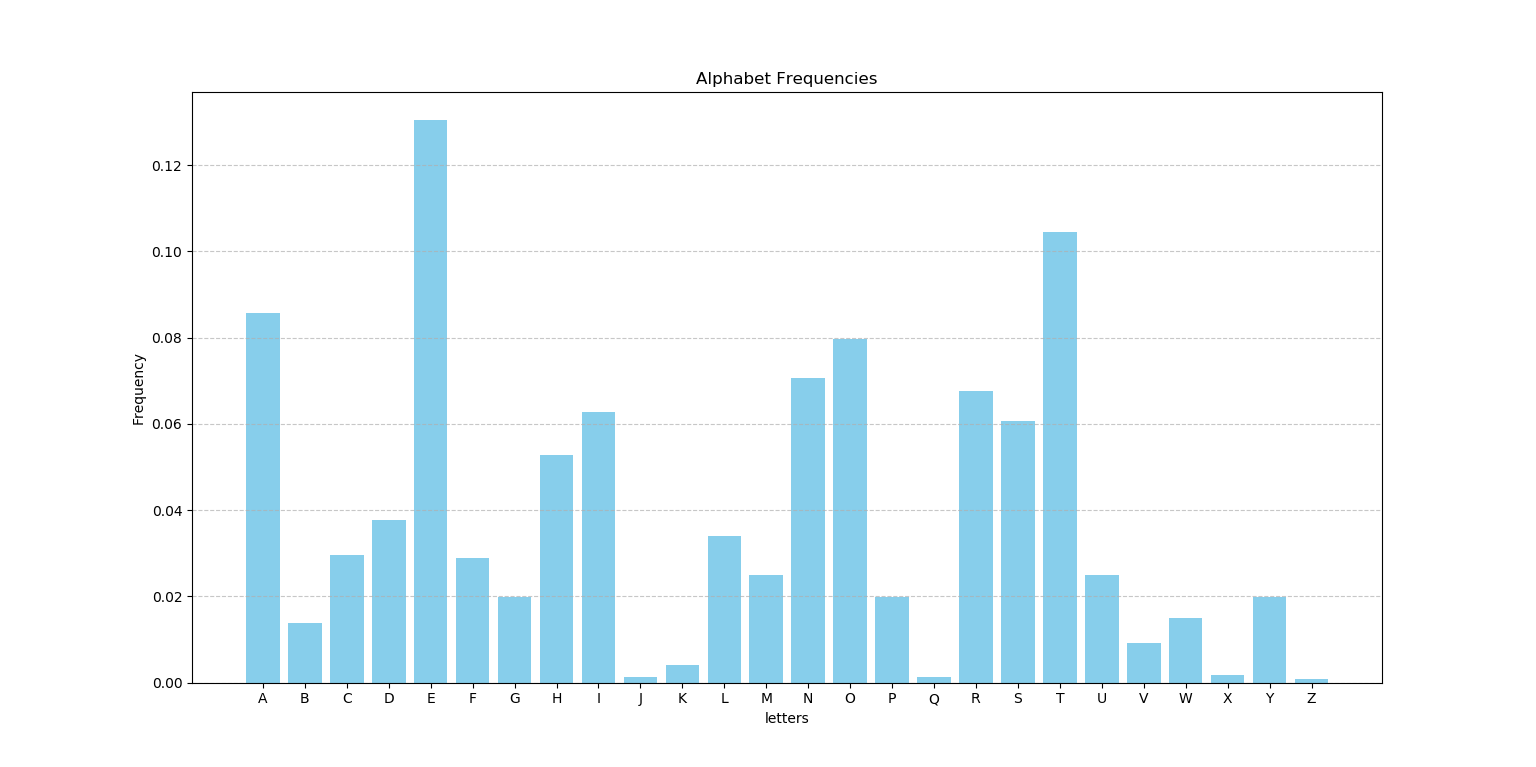

Eine weitere raffiniertere Methode besteht darin, Frequenzanalyse zu verwenden. Da Buchstaben in der englischen Sprache unterschiedliche Häufigkeiten des Auftretens haben (zum Beispiel ist 'e' häufiger als 'z'), können Sie die Häufigkeit der Buchstaben in der codierten Nachricht mit typischen Buchstabenhäufigkeiten im Englischen vergleichen. Auf diese Weise können Sie die wahrscheinlichste Verschiebung identifizieren, die verwendet wurde, um die Nachricht zu verschlüsseln.

Da die Zuordnung jedes Zeichens im Caesar-Chiffre festgelegt ist, wenn "b" auf "e" abgebildet wird, wird "e" jedes Mal im Ciphertext erscheinen, wenn "b" im Klartext erscheint. Es ist nun bekannt, dass die Wahrscheinlichkeitsverteilung jedes Buchstabens im Englischen bekannt ist. Die durchschnittliche Wahrscheinlichkeit des Auftretens verschiedener Buchstaben in verschiedenen Texten ist normalerweise die gleiche, und je länger der Text ist, desto näher kommt die Frequenzberechnung dem Durchschnitt. Dies ist ein Frequenzdiagramm von 26 Buchstaben. Natürlich wird die Frequenz jedes Buchstabens leicht unterschiedlich sein, wenn sich die Anzahl der Stichproben ändert.

Zum Beispiel geben Sie den ersten Absatz des Textes "This realm intertwines simplicity and intrigue..." ein, und durch den Konverter oben erhalten wir den Ciphertext. Aber für andere, die nicht wissen, was der geheime Schlüssel ist, können wir einen geheimen Schlüssel durch den Code erhalten, der der Versatz ist.

Der englische Text lautet wie folgt:

"This realm intertwines simplicity and intrigue in the art of cryptography. Originating from the practices of Julius Caesar, this cipher serves as a testament to the timeless allure of secret communications. It operates on a straightforward yet ingenious principle – shifting the letters of the alphabet by a fixed number. This shift transforms ordinary messages into cryptic texts, cloaking words in a veil of mystery. As we delve into this world, we unravel the elegance of its simplicity and the joy of decoding messages that once seemed impenetrable. The Caesar Cipher, though elementary, opens the gateway to the broader, fascinating world of cryptography, where every letter and shift play a crucial role in the dance of secrecy and discovery."

Das folgende Python-Codebeispiel zeigt, wie Frequenzanalyse durchgeführt wird, um einen Caesar-Chiffre zu brechen. Diese Technik basiert auf der statistischen Analyse der Buchstabenhäufigkeiten im Englischen.

import string

def count_frequencies_from_file(path):

count_dict = dict.fromkeys(string.ascii_lowercase, 0)

total_chars = 0

with open(path, 'r', encoding='utf-8') as file:

for line in file:

for char in line.lower():

if char in count_dict:

count_dict[char] += 1

total_chars += 1

for char in count_dict:

count_dict[char] /= total_chars

return count_dict

def frequency_analysis(known_frequencies, count_dict):

eps = float('inf')

key = 0

cipher_frequencies = list(count_dict.values())

for shift in range(26):

s = 0

for i in range(26):

s += known_frequencies[i] * cipher_frequencies[(i + shift) % 26]

temp = abs(s - 0.065379)

if temp < eps:

eps = temp

key = shift

return key

# Known letter frequencies in English

known_freqs = [0.086,0.014,0.030,0.038,0.130,0.029,0.020,0.053,0.063,0.001,0.004,0.034,0.025,0.071,0.080,

0.020,0.001,0.068,0.061,0.105,0.025,0.009,0.015,0.002,0.020,0.001]

file_path = "Your_Path"

cipher_count_dict = count_frequencies_from_file(file_path)

key = frequency_analysis(known_freqs, cipher_count_dict)

print("The key is: " + str(key))

Versuchen Sie, Ihren eigenen Dateipfad zu verwenden und diesen Code auszuführen, um zu sehen, ob Sie eine mit einem Caesar-Chiffre verschlüsselte Nachricht entschlüsseln können.

Caesar-Chiffre und die von Caesar verwendete Chiffre

In Kapitel 56 von Suetons De Vita Caesarum wird die Verwendung von Verschlüsselungstechniken in Caesars privaten Briefen beschrieben:

"Extant et ad Ciceronem, item ad familiares domesticis de rebus, in quibus, si qua occultius perferenda erant, per notas scripsit, id est sic structo litterarum ordine, ut nullum verbum effici posset: quae si qui investigare et persequi velit, quartam elementorum litteram, id est D pro A et perinde reliquas commutet." (Suetonius, De Vita Caesarum: Divus Iulius. The Latin Library, Zugriff am 1. Juni 2024, https://www.thelatinlibrary.com/suetonius/suet.caesar.html )

Dieser Inhalt erwähnt nicht direkt das moderne Konzept der Caesar-Chiffre, das eine einfache Verschiebung der Buchstaben beinhaltet. Stattdessen war die von Caesar verwendete Verschlüsselungsmethode eher einer Transpositionschiffre ähnlich, bei der die tatsächlichen Positionen der Buchstaben verändert werden, um die Nachricht zu verschlüsseln, deutlich unterschiedlich von der festen Verschiebung der Caesar-Chiffre. Diese Verschlüsselungstechnik beinhaltet eine relativ komplexe Neuordnung und Substitution von Buchstaben, was einen signifikanten Unterschied zur direkten Verschiebungsmethode der modernen Caesar-Chiffre aufzeigt.

Steganographie und Kryptographie

Erkunden Sie die faszinierenden Arbeiten von Johannes Trithemius, einem Benediktinermönch und Gelehrten der Renaissance aus Deutschland. Er ist bekannt für sein bahnbrechendes Werk, Steganographia, das sich mit den Bereichen der Steganographie befasst und auch kryptographische Techniken in seinen anderen wissenschaftlichen Arbeiten berührt.

Steganographia wird oft fälschlicherweise als rein magisch und geisterbeschwörend missverstanden. Es umschließt jedoch geschickt ein komplexes kryptographisches System innerhalb seiner Erzählungen. Unten ist ein Überblick über die kryptografischen Inhalte, die über seine Bände verschlüsselt sind:

- Bände Eins und Zwei: Diese Bände konzentrieren sich überwiegend auf Verschlüsselungstechniken. Ursprünglich als Anleitungen zur Geisterbeschwörung wahrgenommen, repräsentieren sie metaphorisch komplizierte Methoden der Kryptographie. Sie beschreiben innovative Methoden zur Übermittlung versteckter Nachrichten über lange Distanzen, ein bahnbrechendes Konzept zu seiner Zeit.

- Band Drei: Dieser Band erweitert einige der früheren Themen, führt jedoch kontroversere Diskussionen ein, die von der geradlinigen Kryptographie der ersten beiden Bände abweichen. Er erkundet offen mehr spirituelle und magische Dimensionen, die im Laufe der Zeit unterschiedlich interpretiert wurden.

Durch tiefergehende Analyse zeigt sich, dass das, was als magische Beschwörungen erscheint, tatsächlich verschleierte Beschreibungen kryptographischer Methoden sind, die die Relevanz der Kryptographie hervorheben, ähnlich modernen kryptographischen Praktiken.

Definitionen und Grundprinzipien

Steganographie ist die Kunst, Informationen in nicht-sensiblen Medien wie Bildern, Audio- oder Videodateien zu verbergen, sodass sie für den beiläufigen Betrachter unsichtbar sind. Das Wesen der Steganographie liegt darin, die Existenz der Information zu verschleiern, nicht nur ihren Inhalt.

Kryptographie hingegen beinhaltet die Umwandlung von Klartextinformationen in ein sicheres verschlüsseltes Format, das ohne den entsprechenden Entschlüsselungsschlüssel nicht verstanden werden kann, basierend auf komplexen mathematischen Algorithmen wie öffentlichen/privaten Schlüsselmechanismen und symmetrischen Verschlüsselungsalgorithmen.

Technische Umsetzung und Anwendungen

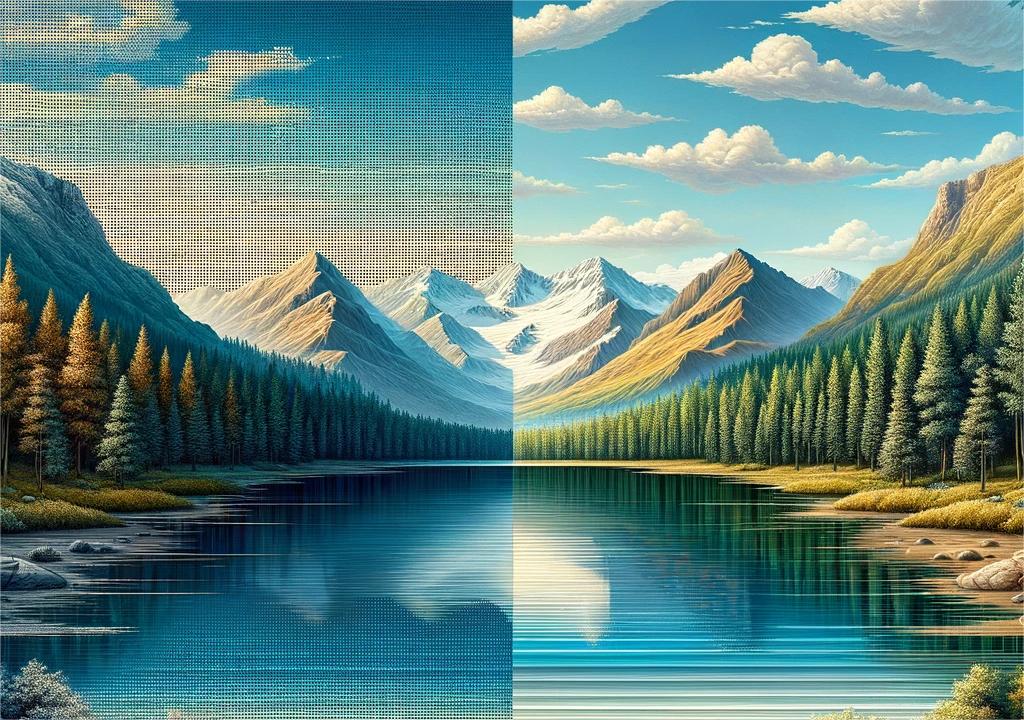

Die Implementierung von Steganographie beinhaltet typischerweise das Einbetten geheimer Informationen in verschiedene Teile gewöhnlicher Dateien, wie die Pixel in Bildern, Videos, Audio oder sogar Text. Diese Art der Informationsverbergung wird durch subtile Modifikationen erreicht, zum Beispiel durch Feinabstimmung der Pixelwerte in einem Bild, Änderung des am wenigsten signifikanten Bits (LSB) der Farbwerte oder Hinzufügen von Signalen in Audio-Dateien, die über die Hörfrequenz des Menschen hinausgehen. Diese Modifikationen liegen unterhalb der Wahrnehmungsschwelle des Menschen, sodass die Informationen auch bei Übertragung oder Anzeige für Außenstehende nicht erkennbar bleiben. Der Vorteil dieser Methode besteht darin, dass selbst direkte visuelle Beobachtung diese subtilen Änderungen nicht leicht erkennen kann.

Das obige Bild veranschaulicht das Konzept der Steganographie. Die linke Seite des Bildes, als 'normal' gekennzeichnet, zeigt keine Veränderungen und behält das ursprüngliche Aussehen der Landschaft bei. Im Gegensatz dazu demonstriert die rechte Seite, wie Text mithilfe der LSB-Methode verborgen werden kann, indem das Bild subtil genug verändert wird, um die Änderungen nahezu unsichtbar zu machen.

Kryptographie wandelt sensible Informationen mithilfe von kryptographischen Schlüsseln in Chiffretext um. Dieses verschlüsselte Format stellt sicher, dass Daten sicher und für unbefugte Personen unverständlich bleiben, was für den Schutz von Kommunikation und Daten über verschiedene Systeme hinweg entscheidend ist.

Erkennung und Sicherheit

Die Sicherheit der Steganographie basiert hauptsächlich auf ihrer Verbergung. Sobald der Einsatz von Steganographie vermutet wird, können spezialisierte technische Analysen wie statistische Analysen oder Mustererkennung eingesetzt werden, um versteckte Informationen aufzudecken. Ist die steganographische Methode jedoch gut konzipiert, finden selbst Experten es möglicherweise schwierig, die verborgenen Informationen zu erkennen.

Die Sicherheit der Verschlüsselungstechnologie hängt von der Stärke der Verschlüsselungsalgorithmen und der sicheren Verwaltung der Schlüssel ab. Moderne Verschlüsselungsmethoden, wie AES und RSA, sind darauf ausgelegt, verschiedenen Arten von Angriffen standzuhalten, einschließlich solchen aus der Quanteninformatik. Die Vertraulichkeit der Schlüssel ist entscheidend für die Sicherheit der Verschlüsselung; sobald die Schlüssel kompromittiert sind, ist der Verschlüsselungsschutz gebrochen.

Geeignete Umgebungen und Einschränkungen

Steganographie ist ideal für hochverHere's the completion of the translation:

Steganographie ist ideal für hochvertrauliche Szenarien wie verdeckte Kommunikation, bei denen das Offenlegen der Existenz von Informationen schädlich sein könnte. Sie ist jedoch durch das Volumen der Daten begrenzt, die effektiv verborgen werden können. Andererseits ist Kryptographie vielseitig einsetzbar, geeignet für die Sicherung von Daten in einer breiten Palette von Anwendungen von Finanztransaktionen bis zum Schutz persönlicher Daten, obwohl sie eine strenge Schlüsselverwaltung erfordert, um Sicherheitsverletzungen zu verhindern.

Zusammenfassend spielen sowohl Steganographie als auch Kryptographie eine entscheidende Rolle im Bereich der Informationssicherheit. Sie können einzeln oder in Kombination eingesetzt werden, um robusten Schutz zu bieten, der auf spezifische Sicherheitsbedürfnisse und die Art der beteiligten Bedrohungen zugeschnitten ist.